Bitcoiny legalne w Kalifornii

30 czerwca 2014, 08:26Kalifornia zniosła przepisy zakazujące emisji innych walut niż dolar amerykański. Takie działanie może zwiększyć zaufanie do alternatywnych walut, w tym bitcoinów. Z kalifornijskiego Corporations Code usunięto rozdział 107., a decyzję taką zatwierdził gubernator Jerry Brown.

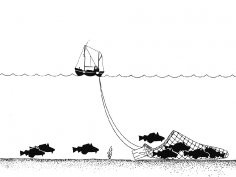

Poniżej 600 metrów tylko szkody i strata czasu

1 września 2015, 05:59Od wielu lat europejscy politycy, ekolodzy i rybacy spierają się o trałowanie na dużych głębokościach. Krytycy tej techniki połowu argumentują, że jest ona niezwykle szkodliwa dla środowiska.Najnowsze badania ponownie rozgrzały debatę.

Google chce promować nieuciążliwe reklamy

20 września 2016, 11:49W odpowiedzi na rosnącą popularność oprogramowania blokującego reklamy Google założyło organizację, której celem jest promowanie odpowiednich reklam. Wraz z reklamodawcami i wydawcami Google chce oceniać reklamy m.in. biorąc pod uwagę ich rozmiar oraz ilość danych, jaką trzeba przesłać przez sieć

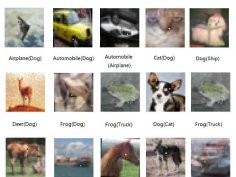

Pojedynczy piksel może oszukać sztuczną inteligencję

30 października 2017, 11:21Technologie sztucznej inteligencji potrafią dokonywać zadziwiających rzeczy, jednak czasem okazują się bezradne jak noworodek. Naukowcy z japońskiego Kyushu University udowodnili, że zmieniając pojedyncze piksele na obrazie są w stanie oszukać algorytmy sztucznej inteligencji i zmusić je do całkowicie błędnego sklasyfikowania obiektu.

Blockchain mniej bezpieczny niż się wydawało

22 lutego 2019, 11:00Blockchain, jeszcze do niedawna uważana za odporną na cyberataki, coraz częściej pada ofiarą cyberprzestępców. Ten typ bazy danych jest tym bardziej atrakcyjnym celem ataków, że opierają się na nim sieci kryptowalut. Statystyki mówią same za siebie. Od początku 2017 roku przestępcy ukradli kryptowaluty o łącznej wartości niemal 2 miliardów dolarów. A mowa tu tylko o kwotach, które zostały publicznie ujawnione

W atmosferę Ziemi wleciał fragment wielkiej asteroidy

21 października 2019, 11:59Przed dwoma laty w atmosferze pojawił się fragment wielkiej asteroidy. Niewielki meteoryt spłonął w ziemskiej atmosferze 28 kwietnia 2017 roku nad Kioto. Dane zebrane przez sieć SonotaCo pozwoliły stwierdzić, że w momencie wejścia w atmosferę okruch ważył około 29 gramów i miał średnice około 3 centymetrów. Teraz grupa naukowców z Narodowego Obserwatorium Astronomicznego Japonii, Wydziału Fizyki Uniwersytetu w Kioto oraz Nippon Meteor Society określiła, skąd fragment pochodził.

Hack the Army – US Army zachęca do atakowania swojej sieci i płaci za znalezione błędy

11 listopada 2020, 04:23US Army ogłosiła termin rozpoczęcia trzeciej edycji „Hack the Army”. Hakerskie zawody, w czasie których można będzie atakować sieć należącą do armii i zarobić na tym pieniądze, rozpocznie się 14 grudnia i potrwa do 28 stycznia lub do czasu, aż wszystkie przeznaczone na nagrody pieniądze zostaną rozdysponowane

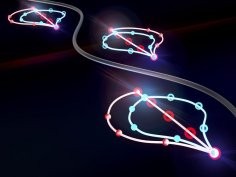

Falowa funkcja elektronu zrekonstruowana w laboratorium. Pozwoli udoskonalić elektronikę

10 stycznia 2022, 16:49Po raz pierwszy udało się zrekonstruować w laboratorium falową naturę elektronu, jego funkcję falową Blocha. Dokonali tego naukowcy z Uniwersytetu Kalifornijskiego w Santa Barbara (UCSB), a ich praca może znaleźć zastosowanie w projektowaniu kolejnych generacji urządzeń elektronicznych i optoelektronicznych.

Sztuczna inteligencja pokonała mistrzów świata w pilotażu dronów

1 września 2023, 05:40Gdy Deep Blue wygrał w szachy z Garri Kasparowem, a w 2016 roku AlphaGo pokonał w go Lee Sedola wiedzieliśmy, że jesteśmy świadkami ważnych wydarzeń. Były one kamieniami milowymi w rozwoju sztucznej inteligencji. Teraz system sztucznej inteligencji „Swift” stworzony na Uniwersytecie w Zurychu pokonał mistrzów świata w wyścigu dronów.

Muzyka się upraszcza. Utwory są coraz mniej złożone i coraz bardziej przewidywalne

30 kwietnia 2026, 09:28Włoscy badacze z Uniwersytetu Rzymskiego „La Sapienza”, Uniwersytetów w Padwie i Viterbo udowodnili, że muzyka zachodnia nie tylko staje się coraz bardziej do siebie podobna, ale też traci strukturalną złożoność, którą dawniej ją wyróżniała. Wyniki ich pracy, opublikowane w piśmie Scientific Reports, potwierdzają to, co odczuwa wiele osób - utwory różnych artystów coraz mniej się od siebie różnią.